Introducción

El Banco de Crédito del Perú (BCP), como líder del sector, enfrenta amenazas de seguridad físicas y digitales cada vez más sofisticadas.

El modelo de seguridad actual es reactivo, opera en silos y depende excesivamente del monitoreo humano, que es costoso y propenso a errores.

Este proyecto propone un "Sistema de Agentes de Seguridad Interna" para transformar la seguridad del BCP. El objetivo es pasar a un modelo proactivo e inteligente, analizando y correlacionando video en tiempo real y logs de red para anticipar amenazas.

2. Diagnóstico: El Problema

Como banco líder, el BCP es un blanco constante de robos y hackeos.

- Los sistemas de seguridad funcionan de forma separada: Cámaras (CCTV) no habla con Ciberseguridad.

- La seguridad depende de personas mirando pantallas, un método caro e inefectivo debido a la fatiga.

- El banco reacciona a los problemas en lugar de prevenirlos.

2. Diagnóstico: Análisis FODA

FORTALEZAS (Lo que tenemos)

- Sólida Posición Financiera: Recursos para invertir en tecnología de vanguardia.

- Infraestructura Nacional: Más de 8,340 puntos de contacto como base para el despliegue.

- Marca de Confianza: La marca más valiosa de Perú, un activo intangible que la seguridad debe proteger.

2. Diagnóstico: Análisis FODA

OPORTUNIDADES (Lo que podemos ganar)

- Liderazgo en Innovación: Ser pioneros en IA para seguridad bancaria en Perú.

- Cumplimiento Proactivo: Adelantarse a las exigencias regulatorias (MININTER, SBS).

- Eficiencia Operativa (ROI): Retorno de 200-400% en 3 años por automatización y reducción de costos de personal (30-50%).

2. Diagnóstico: Análisis FODA

DEBILIDADES (El problema a resolver)

- Sistemas en Silos: Seguridad física (CCTV) y ciberseguridad (IDS) no tienen visión correlacionada.

- Dependencia Humana: Un operador puede omitir hasta el 95% de la actividad en pantalla tras 22 minutos por fatiga.

- Postura Reactiva: Los sistemas están diseñados para investigación forense (después), no para prevención (antes).

2. Diagnóstico: Análisis FODA

AMENAZAS (El riesgo externo)

- Sofisticación del Crimen: "Marcaje" y "Skimming" (aumento del 4% en delitos patrimoniales).

- Escalada de Ciberataques: Fraude por malware aumentó 113% en Latam; 70% de entidades sufrieron ataques.

- Riesgo Regulatorio y Reputacional: Multas (ej. ANPD) y pérdida de confianza (57% de peruanos preocupados por el crimen).

2.1 Contexto de la Empresa

- El BCP es el banco con mayor cuota de mercado nacional y una de las empresas más representativas de Perú.

- Por su posición, es un objetivo principal para el crimen organizado y el fraude.

- Opera en un entorno de alto riesgo con una vasta infraestructura (+8,340 puntos) que exige una seguridad compleja e integrada.

2.2 Organigrama (Áreas Clave)

Las áreas clave para este proyecto son las vicepresidencias de Operaciones/Tecnología y las gerencias de:

- Seguridad Integral (Física)

- Ciberseguridad (CSOC)

El problema actual: Estas gerencias operan en silos. Este proyecto busca mitigar esa debilidad integrando sus fuentes de datos.

2.3 Definición del Problema (Resumen)

Debido a la constante evolución de amenazas físicas y virtuales, y por un histórico reactivo, es necesario contar con técnicas modernas de detección de fraude en tiempo real que mejoren, comuniquen e integren un mejor sistema de seguridad.

2.4 Factibilidad del Proyecto

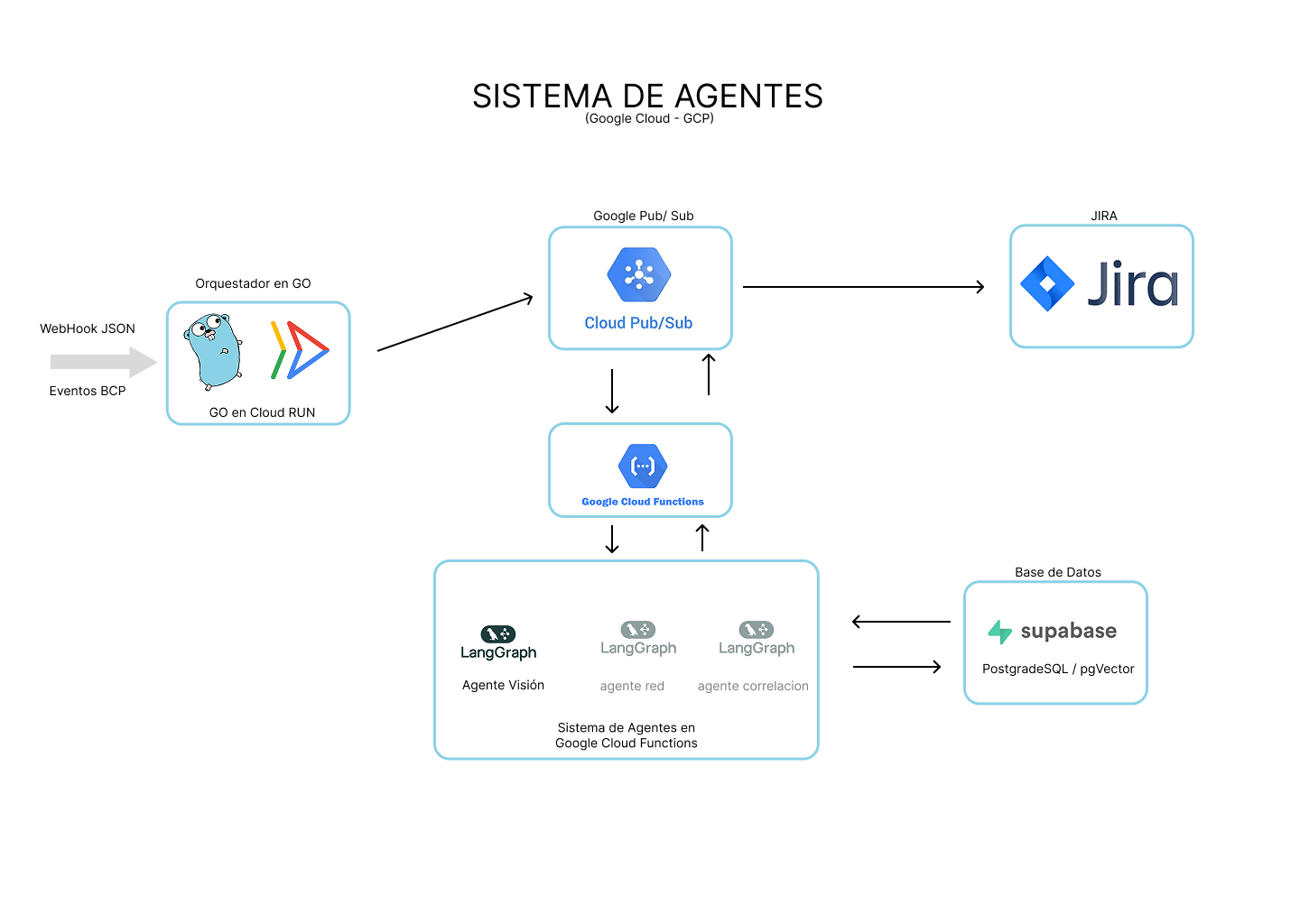

- Técnica (Alta): Arquitectura moderna (Microservicios, Go, Python/LangGraph, YOLO, Pub/Sub). Tecnologías maduras.

- Económica (Viable): Alto ROI (200-400% a 3 años) basado en prevención de pérdidas y optimización de costos de personal (30-50%).

- Administrativa (Desafío): El reto principal es lograr la colaboración entre Seguridad Física y Ciberseguridad.

2.5 Delimitación: Alcance Técnico (MVP)

El Producto Mínimo Viable (MVP) se centrará exclusivamente en:

Detectar merodeo sospechoso en cajeros automáticos y cámaras de ventanilla.

- Involucrará al Agente 1 (Visión) analizando video y al Agente 2 (Logs) analizando alertas de PRTG.

- El Agente 3 (Correlación) solo correlacionará estos dos eventos.

2.5 Delimitación: Económica e Infraestructura

- Económica: El presupuesto cubre solo el diseño, desarrollo y despliegue piloto del MVP en agencias seleccionadas de Lima. No incluye el despliegue nacional.

- Infraestructura (Nube): Servicios centrales (API Go, IA Python, Pub/Sub) operarán en GCP.

- Infraestructura (Borde): El procesamiento de video (YOLO/OpenCV) se hará localmente en las agencias (Edge Computing) sobre el hardware existente, enviando solo metadatos a la nube.

3.1 Justificación: Alineamiento Estratégico

- Protección de la Marca y Confianza: Resguarda el activo más valioso del BCP, su reputación.

- Liderazgo en Innovación Digital: Se alinea con la transformación digital, modernizando la seguridad.

- Eficiencia Operativa y Rentabilidad: Impacta la rentabilidad al reducir costos operativos (vigilancia manual).

- Gestión de Riesgos y Cumplimiento: Asegura el cumplimiento proactivo de regulaciones (SBS, MININTER).

- Estabilidad del Sistema Financiero: Fortalece al pilar del sistema financiero peruano.

3.2 Justificación: ¿Por qué es requerido?

El proyecto es requerido para transformar la seguridad de un modelo reactivo a uno proactivo.

El sistema actual (basado en monitoreo humano y silos) es costoso, ineficiente (propenso a fatiga) e incapaz de correlacionar amenazas físicas (CCTV) y lógicas (logs de red) en tiempo real.

Esto genera vulnerabilidades críticas, pérdidas financieras y alto riesgo reputacional.

3.3 Justificación: Costos y Beneficios

Beneficios

- Reducción de pérdidas financieras.

- Automatización de la vigilancia 24/7.

- Optimización de costos de personal (30-50%).

- ROI estimado: 200-400% en 3 años.

- Fortalecimiento de la confianza.

Costos

- Costos de desarrollo e ingeniería.

- Costos de infraestructura en la nube (GCP).

- Costos de capacitación del personal.

3.4 Justificación: Plan de Acción (MVP)

- QUÉ: Un MVP del "Sistema de Agentes de Seguridad Integral", enfocado en merodeo y alertas de red.

- CÓMO: Una API orquestadora en Go recibirá eventos (de YOLO en el borde y PRTG). Los eventos se publicarán en Google Pub/Sub y serán consumidos por microservicios en Python (FastAPI/LangGraph) que alojan a tres agentes de IA (Visión, Logs, Correlación).

- CUÁNDO (6 Meses):

- Mes 1-2: Diseño de Arq., Desarrollo API (Go) y Agentes (Python).

- Mes 3-4: Entrenamiento de Modelos (YOLO) y Recolección de Logs.

- Mes 5-6: Pruebas integrales y Despliegue Piloto.

3.5 Justificación: Riesgos y Alternativas

Riesgos y Mitigaciones

- Riesgo: ¿IA con falsos positivos?

Mitigación: Re-entrenamiento continuo. - Riesgo: ¿Resistencia a la adopción?

Mitigación: Involucrar a operadores en el diseño. - Riesgo: ¿Privacidad de datos?

Mitigación: Edge Computing (sólo metadatos de siluetas, no rostros, van a la nube).

Alternativas

- Alternativa 1 (Status Quo): No hacer nada.

Resultado: Inaceptable. El riesgo y las pérdidas aumentan. - Alternativa 2 (Comprar COTS): Comprar un SIEM/SOAR.

Resultado: Costos muy elevados, poca flexibilidad, dependencia de terceros.

4.1 Descripción: Funcionamiento del Sistema

1. INGESTA (Borde): YOLO/OpenCV analiza cámaras en la agencia y extrae metadatos (siluetas, no rostros). Paralelamente, se monitorean logs de PRTG.

2. ORQUESTACIÓN (Nube): Los metadatos y eventos se envían a una API Orquestadora (Go) de alta concurrencia, que los publica inmediatamente en Google Pub/Sub (un bus de mensajería).

3. PROCESAMIENTO (Nube): Un Microservicio de IA (Python/FastAPI) se suscribe a Pub/Sub. LangGraph coordina un equipo de 3 agentes: Agente 1 (Visión), Agente 2 (Logs) y Agente 3 (Correlación).

4. ALERTA Y ALMACENAMIENTO (Nube): El Agente 3 conecta los hallazgos (ej. "Merodeo" + "ATM sin conexión") y guarda la alerta en PostgreSQL + pgvector.

4.2 Descripción: Software y Herramientas (El Stack)

- Go (Golang) [Framework Gin o Echo]

- Python

- LangGraph (Orquestación de Agentes)

- OpenCV

- YOLOv8

- Google Pub/Sub (Bus de Mensajería)

- Google Cloud Funcion(Serverless)

- Google Cloud Run (Serverless)

- Supabase (PostgreSQL)

- pgvector (Búsqueda Vectorial)

- PRTG Network Monitor

4.3 Descripción: Técnicas y Estándares

- Arquitectura: Microservicios y Arquitectura Orientada a Eventos (EDA). Esto da un sistema desacoplado, resiliente y escalable.

- Despliegue Híbrido: Edge Computing (YOLO en agencia) para baja latencia y privacidad; y Cloud Computing Serverless (Cloud Run) para optimizar costos.

- Técnicas de IA: Computer Vision (YOLO), Agentes Autónomos (LangGraph) para crear un "equipo" de especialistas, y Búsqueda Vectorial (pgvector).

- Estándares: API RESTful y estricto cumplimiento de la ley de protección de datos (anonimización de video).

5.1 Objetivo General

Implementar un Sistema de Agentes de Seguridad Integral para transformar la seguridad interna del BCP de un modelo reactivo a uno proactivo, mediante la automatización y correlación inteligente de amenazas físicas (video) y lógicas (logs).

5.2 Objetivos Específicos

- Desarrollar una arquitectura de microservicios escalable, con un orquestador en Go y agentes de IA en Python/LangGraph, capaz de procesar datos de YOLO y PRTG.

- Implementar un equipo de agentes de IA (Visión, Logs, Correlación) que analicen patrones (merodeo) y los correlacionen con eventos de red (fallas ATM) para generar alertas proactivas.

- Desplegar un MVP en agencias seleccionadas para validar la reducción de falsos positivos y la detección temprana de incidentes.